Warum ist das Anzeigen der Zwischenablage-Historie nützlich?

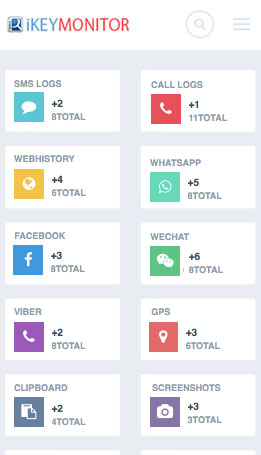

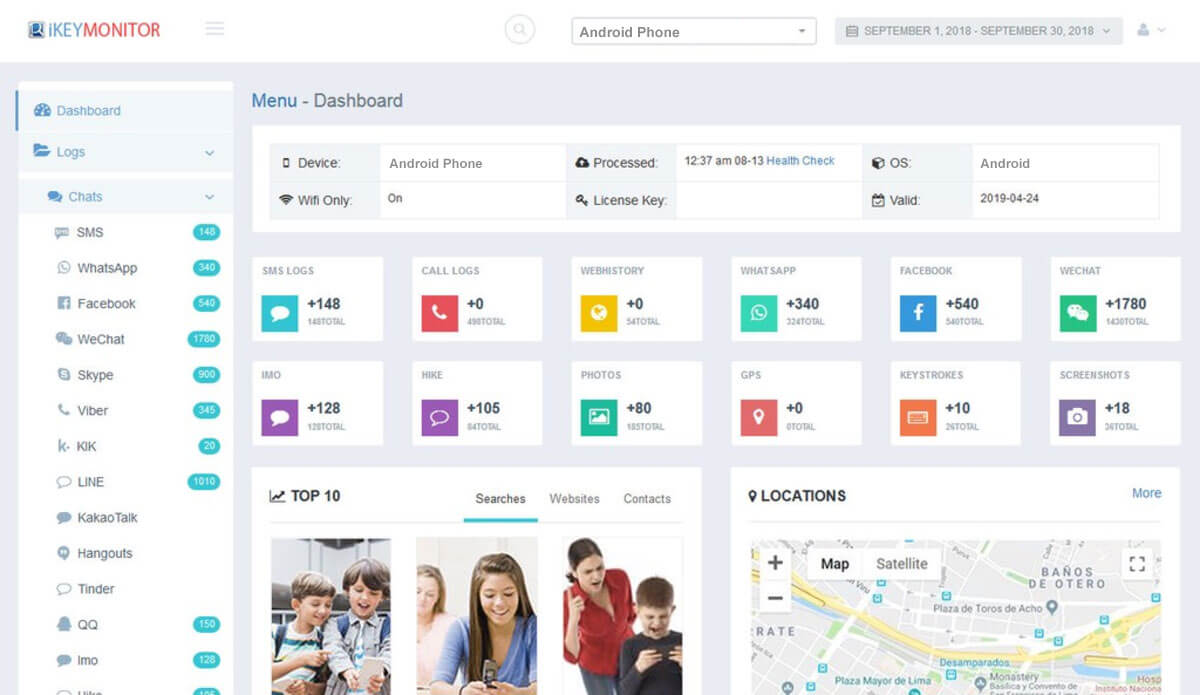

Das Anzeigen der Verlauf der Zwischenablage ist eine neue Überwachungsfunktion von iKeyMonitor, mit der Sie den sensiblen Inhalt sehen können, der schwer zu sehen sein kann. Wenn Sie wissen möchten, woher die Inhalte stammen, hilft Ihnen das Zwischenablage-Protokoll dabei, es leichter zu finden. Der Verlauf der Zwischenablage hilft Ihnen nicht nur dabei, verlorene Daten wiederzufinden, sondern informiert Sie auch darüber, ob Ihre Kinder in Schwierigkeiten sind oder ob es im Unternehmen Bedrohungen durch Insider gibt.

Finden Sie verlorene Daten zurück

Sie können iKeyMonitor auf Ihren eigenen iOS- oder Android-Geräten installieren, um die kopierten Daten in der Zwischenablage im Auge zu behalten. Wenn Sie die eingefügten Nachrichten gelöscht haben und sich nicht mehr erinnern, woher die Nachrichten stammen, können Sie die verlorenen Daten mithilfe von iKeyMontior finden, um den Verlauf der Zwischenablage auf Ihrem eigenen Gerät anzuzeigen. Außerdem finden Sie die Original-Apps, in die die Texte kopiert werden. Auf diese Weise ist das Anzeigen des Zwischenablagenprotokolls eine effektive Möglichkeit der Datensicherung.

Elterliche Kontrolle

Durch Überwachen des Verlaufs der Zwischenablage auf dem Gerät Ihrer Kinder können Sie wissen, welchen Inhalt Ihre Kinder kürzlich kopiert und eingefügt haben. Sie können außerdem erkennen, ob die kopierten Texte sensible und unangemessene Inhalte enthalten, wie Pornografie, Gewalt, Mobbing und Glücksspiel.

Wenn in der Zwischenablagen-Historie zu viele sensible Texte angezeigt werden, sollten Sie vielleicht überprüfen, ob Ihre Kinder von gewalttätigen Spielen abhängig sind oder verdächtige Personen wie Spieler oder Raubtiere kontaktiert haben oder von Fremden oder Mitschülern ständig belästigt wurden. Sie können ihnen den richtigen Umgang mit dem Handy beibringen, wenn sie unangemessene Aktivitäten online durchgeführt haben. Sie können sogar Ihre Kinder vor Verletzungen schützen, wenn sie gerade in Schwierigkeiten sind.

Mitarbeiterüberwachung

Durch die Zwischenablage-Historie der Mitarbeiter können Arbeitgeber auf dem Gerät ihrer Mitarbeiter versteckte Geheimnisse finden. Zum Beispiel können Arbeitgeber prüfen, ob die eingefügten Texte sensible Informationen enthalten, wie beispielsweise Geschäftsgeheimnisse, Technologiegeheimnisse und andere vertrauliche Informationen. Wenn Sie die Apps überprüfen, aus denen die Texte kopiert werden, ist es viel einfacher, die tatsächliche Absicht des Kopierens der sensiblen Texte zu beurteilen. Wenn Mitarbeiter gegen die Regeln des Unternehmens verstoßen haben, können Arbeitgeber rechtzeitig Maßnahmen ergreifen und größere Verluste vermeiden.